حملات DDOS، یا به عبارت کامل Distributed Denial of Service، به یکی از بخشهایی از تهدیدات امنیتی در فضای آنلاین اشاره دارد که بسیار پیچیده و خطرناک است. در این نوع حملات، یک تعداد بزرگی از دستگاهها یا سیستمها – که معمولاً از راه دور و بدون اجازه صاحبان آنها کنترل میشوند – برای هدف خاصی، مانند یک وبسایت یا یک سرویس آنلاین، بارهای غیرقابل تحملی از ترافیک را به سمت آن هدف ارسال میکنند.در این مقاله از مکسی فا به بررسی کامل حملات DDOS و راه های مقابه با آن می پردازیم.

اصلیترین هدف حملات DDOS، مسدود یا مختل کردن دسترسی کاربران معمولی به سرویس یا وبسایت مورد حمله است. با ایجاد این حجم بزرگی از ترافیک، سرورها و شبکهها قادر به پردازش درخواستهای واقعی نمیشوند و بنابراین دسترسی به سرویس موردنظر متوقف میشود. این باعث ایجاد ناتوانی و عدم قابلیت ارائه سرویس عادی میشود.

حملات DDOS معمولاً از طریق ارسال بستههای بسیار زیادی از داده به هدف خود، که میتواند یک سرور یا شبکه باشد، انجام میشود. این بستههای داده بیشتر اوقات به صورت جعلی و با استفاده از دستگاههای متعددی که به عنوان “باتنت” شناخته میشوند، ارسال میشوند. این حملات DDOS به صورت توزیعشده انجام میشوند، به این معنا که منابع متعددی از سراسر اینترنت مورد استفاده قرار میگیرند تا به صورت همزمان حجم زیادی از ترافیک را به سمت هدف ارسال کنند.

برای مقابله با حملات DDOS، شرکتها و سازمانها از سیستمهای امنیتی پیشرفته، ابزارهای تشخیص حملات، و فایروالهای قوی استفاده میکنند. این ابزارها میتوانند ترافیک مشکوک را شناسایی کرده و از ورود آن به شبکهها جلوگیری کنند. به این ترتیب، سعی در حفظ دسترسی و عملکرد نرمافزارها و سرویسهای آنلاین در برابر حملات DDOS موفق تر خواهد بود.

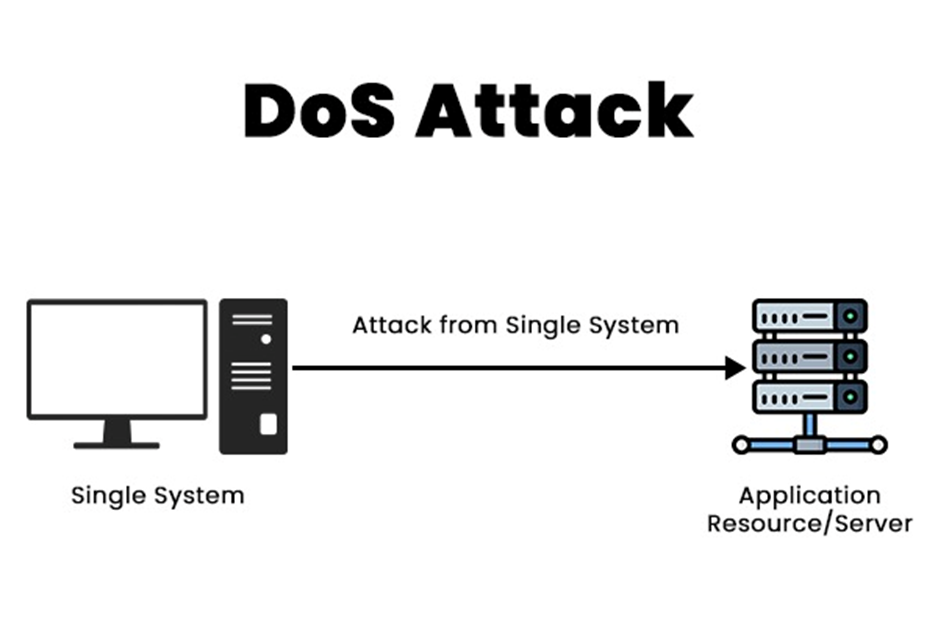

حمله DoS (Denial of Service)

حمله DoS (Denial of Service) یا سرویسردی، یک نوع حمله سایبری است که هدف آن مسدود کردن دسترسی کاربران معمولی به یک سرویس یا سایت وب است. در این نوع حمله، بستههای اطلاعاتی با حجم زیادی به سمت سرور یا سیستم هدف ارسال میشوند، به نحوی که ظرفیت پردازشی سرور به حدی محدود میشود که امکان پاسخ به درخواستهای واقعی را ندارد و بنابراین سرویس به کاربران معمولی ارائه نمیشود.

در حملات DoS، بستههای اطلاعاتی معمولاً از یک منبع مشخص، که میتواند سیستم یک هکر یا مهاجم باشد، به سمت هدف ارسال میشوند. این بستهها معمولاً با سرعت بسیار بالا و به صورت مکرر ارسال میشوند، به نحوی که سرور یا سیستم هدف به سرعت از حجم بیش از حد ترافیک غیرمعمول غرق میشود و ناتوان میشود تا به درخواستهای معمولی پاسخ دهد.

یکی از اصلیترین ویژگیهای حملات DoS این است که غالباً از یک آدرس IP مخصوص به عنوان منبع ترافیک مخرب استفاده میشود. این آدرس IP معمولاً جعلی است یا از طریق اشغال سیستمهای دیگر حاصل شده است.

برای دفع این نوع حملات، از ابزارها و سیستمهایی مانند فایروالها، نرمافزارهای تشخیص حملات، و مکانیسمهای محافظتی دیگر استفاده میشود که به طور خودکار و یا توسط مدیران شبکه فعال میشوند تا حملات را تشخیص داده و به دور بزنند.

مطالعه مقالات و منابع معتبر در زمینه حملات سایبری میتواند به افزایش اطلاعات شما درباره روشهای مقابله با حملات DoS کمک کند.

انواع حمله DDOS

حملات DDoS یا Distributed Denial of Service در اصل باعث مسدود کردن دسترسی کاربران به سرویس یا سایت موردنظر میشوند. این حملات معمولاً بر روی لایههای مختلف شبکه تمرکز دارند، که در مدل OSI به صورت زیر است:

1. لایه هفتم یا اپلیکیشن (Application-Layer Attacks):

در این نوع حملات، تمرکز بر روی لایه بالاترین شبکه است که به تعامل با کاربران مرتبط است. معمولاً، حمله به صورت ترافیک مستقیم وب و سرویسهای آنلاین را هدف قرار میدهد. این حملات معمولاً به راحتی تشخیص داده نمیشوند زیرا مهاجمان از تعداد کمی ماشین برای ارسال ترافیک استفاده میکنند تا از تشخیص حمله جلوگیری شود.

2. لایه شبکه (Network-Layer Attacks):

در این نوع حملات، تمرکز بر روی لایه شبکه است که وظیفه اختصاص دادن آدرسهای خاص به میزبانها را دارد. در این حملات، مصرف بیش از حد منابع سرورها و تجهیزات شبکه را هدف قرار میدهد. مثالی از حملات این لایه حملات SYN Flood است که با اشغال حافظههای بافر سرورها و توقف ارتباطات TCP ایجاد میکند.

3. لایه انتقال (Transport-Layer Attacks):

در این نوع حملات، تحویل انتها به انتهای میان میزبانها از اهداف است. این حملات معمولاً با ارسال بستههای دادهای با پروتکلهای مشخص مانند UDP یا ICMP انجام میشود تا به سیستم هدف آسیب برساند.

در نتیجه، حملات DDoS میتوانند از چندین شکل مختلفی به خصوص در این سه لایه انجام شوند. این انواع حملات به طور معمول با هم ترکیب میشوند تا بتوانند به سیستمهای دفاعی سرورها غلبه کنند و باعث اختلال در ارائه خدمات شود. برای مقابله با این نوع حملات، استفاده از روشهای مختلفی از جمله فایروالها، تشخیص حملات، و راهکارهای محافظتی موردنیاز است.

چرا حمله DDoS انجام میشود

حمله DDoS یا Distributed Denial of Service یک نوع حملهی سایبری است که در آن، بسیاری از دستگاهها یا سیستمها همزمان درخواستها یا ترافیک بیش از حدی به یک سرویس یا سرور ارسال میکنند، به طوری که سرور قادر به پاسخگویی به این درخواستها نیست و سرویس به کاربران ارائه نمیشود. این حمله معمولاً با استفاده از شبکههای حامل مانند باتنتها یا رباتهای حامل که در کنترل مهاجمان قرار دارند، صورت میگیرد.

دلایل انجام حملات DDoS متنوع است. یکی از اصلیترین دلایل، برای مخرب کردن عملکرد یا اخاذی کردن سازمانها یا کسبوکارها است. با ارسال ترافیک بیش از حد، مهاجمان میتوانند سرویسدهی سازمان را قطع کنند و زیان اقتصادی و شکست در سطح کسبوکار را ایجاد کنند. همچنین، حملات DDoS ممکن است برای رقابت با کسبوکارهای رقیب باشد، زیرا با تخریب سرویس یا سایت آنها، میتواند مزیت رقابتی برای خود فراهم کند.

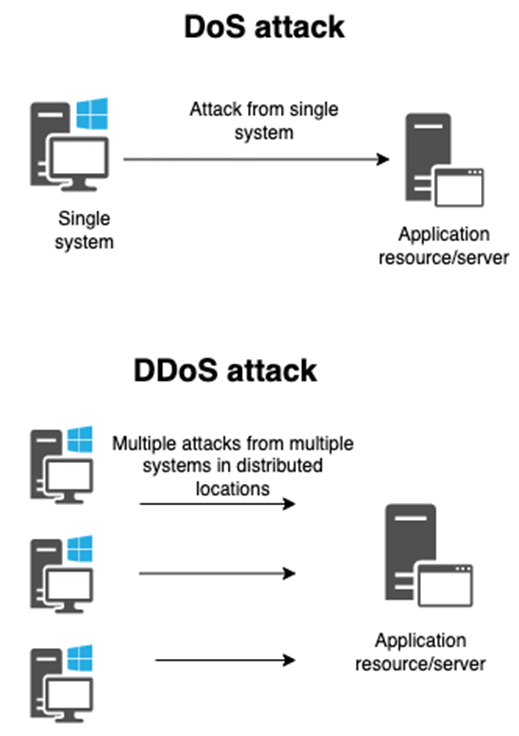

مقایسه DoS و DDoS

حمله DDoS و DoS دو نوع حمله سایبری هستند که در هر دو، هکرها سعی دارند با ارسال ترافیک زیاد به سمت یک هدف خاص، منابع آن را مصرف کنند و سرویس را قطع کنند. در حملات DoS یا Denial of Service، این حجم ترافیک غیرقانونی توسط یک فرد یا یک دستگاه ارسال میشود، در حالی که در حملات DDoS یا Distributed Denial of Service، از باتنتها و دستگاههای متعددی استفاده میشود که از مکانهای جغرافیایی مختلف ارسال میشوند.

حملات DDoS به دلیل پیچیدگی و توزیعی بودن، سختتر بهشناسایی و مقابله با آنها است. در حالی که در حملات DoS، معمولاً تنها یک نقطه مبدا وجود دارد که میتوان آن را مشخص کرد و مقابله کرد.

توجه داشته باشید که هر دو نوع حمله DDoS و DoS غیرقانونی هستند و باعث قطع سرویس و اختلال در عملکرد نرمافزارها و سیستمها میشوند.

حمله DDoS چگونه کار می کند

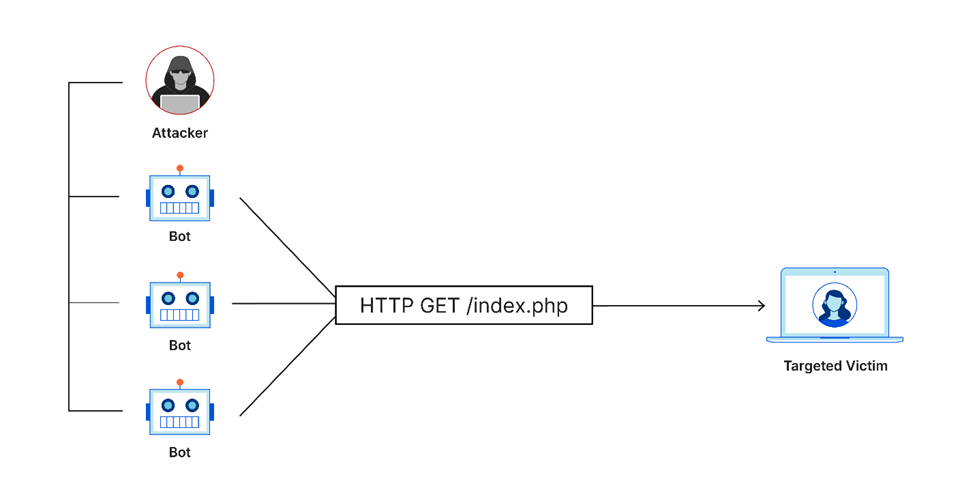

در یک حمله DDoS، هکر از آسیبپذیریهای موجود در سیستمهای کامپیوتری سوءاستفاده میکند و آن را به سیستم اصلی حمله DDoS تبدیل میکند. این سیستم اصلی، معمولاً با نام بات مستر شناخته میشود و آسیبپذیریهای سایر سیستمها را شناسایی کرده و با آلوده کردن آنها به بدافزارها یا دور زدن مراحل احراز هویت، همه این سیستمها را تحت کنترل خود درآورده و به عنوان ربات یا زامبی شناخته میشوند. سپس، این رباتها به گروهی از رباتها که برای حمله به سرور برنامهریزی شدهاند، باتنت یا شبکه زامبی گفته میشود.

تعداد رباتهای موجود در یک باتنت محدود نیست و ممکن است هزاران یا میلیونها ربات به طور همزمان کار کنند تا حجم زیادی از ترافیک را به سمت سرور هدف ارسال کنند. هکرها برای ایجاد باتنت از ابزارهای DDoS استفاده میکنند که با استفاده از ترفندهای خاص در لپتاپ، دستگاههای تلفن همراه، کامپیوترهای شخصی، سرورها یا دستگاههای اینترنت اشیا کاربران، دستگاه موردنظر را در باتنت اسیر میکنند.

وقتی که یک باتنت با موفقیت مونتاژ شد، هکر با ارسال دستورات خاص، حمله را به صورت ریموت هدایت میکند. هر ربات در باتنت درخواستهایی را به آدرس IP هدف ارسال میکند و این ترافیک جعلی، سرور را تحت فشار قرار میدهد تا نتواند به عملکرد عادی خود ادامه دهد.

با توجه به اینکه هر ربات یک دستگاه اینترنتی قانونی است، تشخیص و جداسازی ترافیک واقعی از ترافیک جعلی میتواند کمی دشوار باشد. البته، لازم به ذکر است که وقتی حمله DDoS انجام میشود، قربانی همیشه سرور هدف نیست، بلکه دستگاهها یا رباتهایی که برای هدایت ترافیک مخرب به سمت هدف استفاده میشوند نیز ممکن است از این حمله آسیب ببینند.

متدهای مورد استفاده در حملات DOS و DDos

1. ICMP flood:

در این روش، هکر با ارسال درخواستهای Ping به سرور هدف، باعث اشغال شدن منابع سیستم و قطع سرویس میشود. این حمله میتواند باعث ایجاد اختلالات جدی در سرویس دهی شود.

2. SYN flood:

در این نوع حمله، مهاجمها با ایجاد درخواستهای اتصال TCP به سرور، پاسخ را به صورت نیمه کاره رها میکنند و منابع سرور را اشغال میکنند، که باعث قطع سرویس میشود.

3. Teardrop attacks:

این حمله با ارسال IPهای تغییر یافته و با اشتراک بار، برای کارت شبکه سرور، اختلال در عملکرد سیستم موردنظر ایجاد میکند.

4. Low-rate Denial-of-Service attacks:

در این روش، حمله با حجم پایینتری از ترافیک انجام میشود که میتواند تشخیص آن را سختتر کند ولی همچنان باعث اختلال در سرویس میشود.

5. Peer-to-peer attacks:

در این حمله، مهاجمان از دستگاههای متعدد به صورت هماهنگ استفاده میکنند تا ترافیک زیادی را به سمت سرور هدف ارسال کنند.

6. Asymmetry of resource utilization in starvation attacks:

در این نوع حمله، مهاجمان از نقض تعادل منابع برای ایجاد اختلال در سرویس استفاده میکنند.

7. Permanent denial-of-service attacks:

این حمله با استفاده از تکنیکهای مختلف، سرویس را برای همیشه قطع میکند.

8. Application-level floods:

در این نوع حمله، ترافیک زیادی به سرور ارسال میشود که باعث اشباع شدن منابع سرور میشود.

9. Nuke:

این یکی از قدیمیترین روشهای حملات DoS است که با ارسال درخواستهای اشتباه Ping به سرور، آن را قطع میکند.

10. R-U-Dead-Yet:

در این نوع حمله، با استفاده از sessionهای در انتظار درخواست، وب سرور را قطع میکند.

با توجه به تنوع و پیچیدگی متدهای حمله، استفاده از سیستم عاملهای بروز و ابزارهای امنیتی از اهمیت بالایی برخوردار است. همچنین، مدیران شبکه باید اقدامات امنیتی مناسبی را اتخاذ کنند تا در برابر حملات این گونه محافظت شوند.

روش های مقابله با حملات DDOS

امروزه، حملات DDoS همچنان در حال تکامل هستند و تعداد آنها رو به افزایش است. بدون تشخیص زودهنگام این حملات و استفاده از سیستمهای ضبط و نمایهسازی ترافیک، شناسایی DDoS قبل از توقف و تخریب وبسایتها غیرممکن خواهد بود. در حملات پیچیده، هکرها از رویکردهای ترکیبی استفاده میکنند و چندین لایه را همزمان هدف قرار میدهند. برای مقابله با این نوع حملات، نیاز به استراتژی امنیتی است که از تمام سطوح و زیرساختها محافظت کند.

1. برنامههای عدم پاسخ به درخواستهای DDoS را فعال کنید:

توسعه برنامههای پیشگیری از حمله DDoS باید بر اساس ارزیابی کامل امنیتی انجام شود. شرکتهای بزرگ به زیرساختهای پیچیده و تیمهای حرفهای نیاز دارند تا بتوانند برنامههای موثری برای مقابله با DDoS داشته باشند.

2. تقویت زیرساخت شبکه:

استفاده از دیواره آتش، VPN، ضد اسپم، فیلتر محتوا و لود بالانسر میتواند به کاهش تهدیدات امنیتی شبکه کمک کند و از بروز حملات DDoS جلوگیری کند.

3. تقویت پایههای امنیتی:

به کاربران اصول ساده ایمنی آموزش دهید، مانند استفاده از رمزهای پیچیده و استفاده از روشهای ضد فیشینگ. همچنین، از روشهای امنیتی قوی مانند فایروال استفاده کنید.

4. حمایت از معماری شبکه:

معماری شبکه را به گونهای تقویت کنید که بتوانید در صورت حمله به یکی از سرورها، از طریق سرورهای دیگر کنترل ترافیک بالا را داشته باشید.

5. توجه به نشانههای حملات DDoS:

حمله DDoS نشانههای خود را دارد مانند کند شدن شبکه و shutdown متناوب وبسایت. در صورت وقوع این اختلالات به شدت و به مدت طولانی، احتمالاً شبکه هدف حملات DDoS قرار گرفته است و باید اقدامات لازم را برای مقابله با آن انجام دهید.

با ایجاد سیستمهای مناسب و اجرای برنامههای مقابله با حملات DDoS، میتوانید خطرات امنیتی را به حداقل برسانید و شبکههای خود را در برابر این نوع حملات محافظت کنید.

چگونگی شناسایی حملات DDoS

حملات DDoS یکی از رایجترین و خطرناکترین حملات در دنیای امنیت اطلاعات محسوب میشوند. این حملات به وبسایتها و سرویسهای آنلاین آسیب میرسانند و منجر به اختلال در عملکرد آنها یا حتی قطع اتصال آنها از اینترنت میشوند. برای شناسایی این حملات و اتخاذ برنامههای دفاعی موثر، نیاز به دانش و آگاهی از نشانههای آنها داریم.

1. استفاده از ابزارهای تجزیه و تحلیل ترافیک:

استفاده از ابزارهای تجزیه و تحلیل ترافیک، مانند سیستمهای مانیتورینگ ترافیک شبکه، به ما کمک میکند تا الگوهای غیرطبیعی و مشکوک ترافیک را شناسایی کنیم. این ابزارها قادرند به صورت خودکار تغییرات ناگهانی در حجم و الگوی ترافیک را تشخیص داده و اخطارات لازم را صادر کنند.

2. شناسایی نشانههای مشخص حملات DDoS:

بعضی از نشانههای مشخص حملات DDoS عبارتند از:

– افزایش ناگهانی ترافیک از یک آدرس IP یا محدوده IP خاص.

– سیل ترافیک از کاربرانی که مدل رفتاری مشابهی دارند، مانند استفاده از یک نوع دستگاه یا موقعیت جغرافیایی مشابه.

– افزایش غیرقابل توضیح درخواستها به یک صفحه خاص.

– الگوهای غیرطبیعی در ترافیک، مانند افزایش ترافیک در ساعات خاصی از روز یا الگوهایی که به نظر غیرمعمول میآیند.

3. آگاهی از تفاوتهای DoS و DDoS:

هرچند که حملات DoS و DDoS شباهتهایی با یکدیگر دارند، اما در مبدا ارسال ترافیک با هم متفاوت هستند. حملات DoS از یک منبع مخصوص ارسال میشوند، در حالی که حملات DDoS از چندین منبع همزمان ارسال میشوند. آگاهی از این تفاوتها به ما کمک میکند تا برنامههای دفاعی موثرتری را علیه این حملات ایجاد کنیم.

با شناسایی دقیق نشانههای حملات DDoS و داشتن آگاهی کافی از این نوع حملات، میتوانیم برنامههای دفاعی موثری را علیه آنها اجرا کرده و از امنیت وبسایتها و سرویسهای آنلاین خود محافظت کنیم.